Microsoft Defender for Endpoint

(ehemals ATP)

Microsoft Defender for Endpoint (ehemals Microsoft Defender Advanced Threat Protection) ist ein leistungsstarker Cloud-Dienst zum Schutz der Client-Infrastruktur. Die Lösung bietet umfassende Transparenz über aktuelle Bedrohungen durch Echtzeit-Daten und nutzt den bewährten Microsoft Defender als zuverlässigen Anti-Malware-Schutz.

Microsoft Defender for Endpoint sammelt und analysiert sicherheitsrelevante Aktivitäten sowohl auf Unternehmensgeräten als auch auf persönlichen BYOD-Geräten der Mitarbeitenden. Zudem ermöglicht die integrierte Sandbox die Analyse von Malware-Angriffsmustern und liefert Einblicke in den Patch-Status von Betriebssystemen und Drittanbieter-Software – für eine ganzheitliche IT-Sicherheitsstrategie.

Microsoft Defender for Endpoint

als Cloud Service

Es ist auch möglich, den Cloud-Dienst Microsoft Defender for Endpoint direkt bei Microsoft zu erwerben. Jedoch sollte die Installation und Verwendung sorgfältig durchdacht sein. Wir bieten den Service zusätzlich mit Konfigurations-, Verteilungs- und anderen Leistungen an, die ganz auf die Bedürfnisse Ihrer Branche angepasst sind, für Unternehmen, die das Know-how nicht inhouse besitzen. Außerdem geben wir Unternehmen Ratschläge bezüglich der Verwendung des Services. Wenn

Sie Fragen haben, bieten wir einen telefonischen Austausch an. Bitte hinterlassen Sie uns Ihre Kontaktdaten hier!

Individualisierte Basis-KPIs für die Bedrohungsanalyse

Die Grundlage einer Bedrohungsanalyse besteht aus einer Basis aus ausgewählten Sicherheits-KPIs. Diese Messpunkte prüfen besonders die sicherheitsrelevanten Einstellungen, die ein Unternehmen als bedeutend betrachtet. Probleme wie Malwarebefall, Softwareschwachstellen, unerwünschte Software (PUAs) oder unzureichende Patchstände werden in Echtzeit erkannt und gemeldet. Eine konsistente Aussage über den Sicherheits- und Gesundheitszustand Ihrer Client-Landschaft wird durch eine einheitliche Abfrage über das gesamte Client-Umfeld erzielt.

Erkennen von Schwachstellen,

bevor sie ausgenutzt werden

Zwei Dinge müssen erfüllt sein, damit ein Angreifer Ihre IT-Infrastruktur erfolgreich beschädigen kann:

1. eine vorhandene Schwäche

und

2. eine Möglichkeit, diese zu nutzen

Während die meisten Anti-Malware-Programme erkennen, wenn Malware versucht, ein System über eine Schwachstelle zu infizieren, geht MS Defender for Endpoint Service noch weiter in der Infektionskette voran. MS Defender for Endpoint Service erkennt Schwachstellen im Betriebssystem und in der verwendeten (Dritt-)Software auf Basis einer umfangreichen Datenbank, die von Experten gepflegt wird. Dies ermöglicht es Ihnen, zu helfen, bevor eine Cyberattacke auf Ihre IT-Infrastruktur erfolgt.

Analyse von Angriffs- und Malwareverhalten

MS Defender for Endpoint Service erkennt ungewöhnliches Verhalten, das oft von Malware auftritt, wenn sie Schwachstellen ausnutzt. Diese Aktivitäten werden auf Netzwerk-, Datei- und Speicherebene erkannt, aufgezeichnet und zur Analyse in die Cloud gesendet. Dadurch können Sie auffälliges Verhalten bewerten. Sie haben auch Evidenz für die weitere Untersuchung zur Schadensminimierung und forensische Strafverfolgung im Falle eines Angriffs.

Reduktion der Attack Surface und Kontrolle über Softwareinventar

Das Softwareinventar eines Clients ist direkt mit der Schwachstelle des Endgeräts verbunden. Aufgrund von Sicherheitslücken haben unzureichend aktualisierte Software oder unerwünschte Programme die Möglichkeit, Ihre IT-Infrastruktur zu schädigen oder Datenabfluss zu ermöglichen. Dies kann Ihr Unternehmen langfristig schädigen. Obwohl eine sorgfältige Berechtigungsstruktur bei der Vermeidung unerwünschter Softwareinstallationen hilfreich sein kann. Trotzdem stellt sich in der Praxis heraus, dass eine ständige Überprüfung des Softwareinventars eine bedeutende Herausforderung darstellt, die mit zunehmendem Einsatzzeitraum eines Clients zunehmen wird.

Mit MS Defender für Endpoint Service können Sie das Softwareinventar über Ihre gesamte Client-Landschaft überwachen und verwalten. In erster Linie haben Sie die Möglichkeit, eine umfassende Übersicht über die verwendete Software zu erhalten und bei Bedarf detaillierte Abfragen zu starten, um bei Bedarf sofort zu intervenieren.

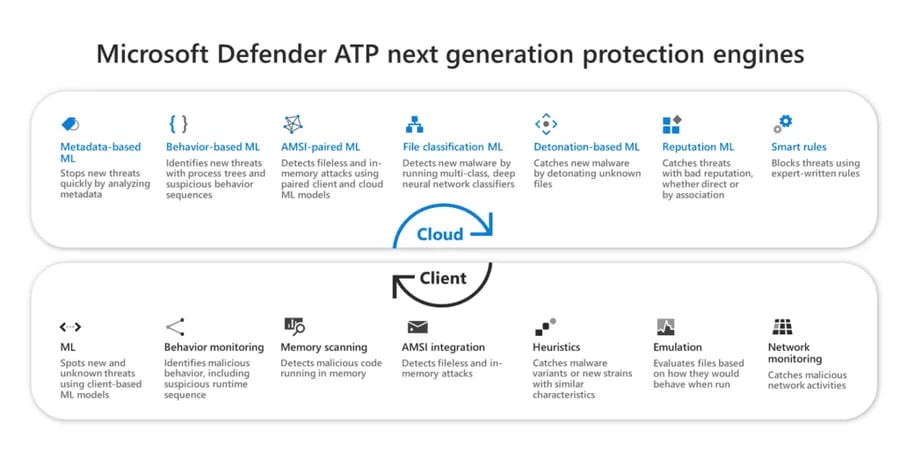

Das Zusammenspiel von Cloud und Client im Überblick

(Quelle: Microsoft)

Persönliche Beratung

Unser Team aus Experten beantwortet Ihre Fragen rund um IT-Infrastruktur oder Organisation, Kommunikation und Zusammenarbeit in der modernen Arbeitswelt. Platzieren Sie Ihre Fragen und Mitteilungen, damit sich ein ausgewiesener Spezialist zu diesen Themen mit Ihnen in Verbindung setzen kann.